※このエントリは『SHAtter Exploitの状況』の続編です。よろしかったら合わせてお読みください。

SHAtter、Limera1n、greenpois0nの行方 -PART I- 初稿 10/13/10

あのgeohotが帰ってきた。また、ドラマチックに。

【前回のあらすじ】

p0sixninjaが発見したブートROMクラッシュをベースに、元chronicdevチームのpod2gがexploit * 化したSHAtter exploit。SHAtterをベースにjailbreakツール、greenpois0nをchronicdevが開発、リリースする予定としていた。

しかし、greenpois0nの開発の遅さに嫌気がさしたのか、pod2gはchronicdevを脱退、SHAtter exploitをiPhone Dev-Teamにも渡してしまう。案の定iPhone Dev-Teamは早々とPwnage ToolにSHAtterを組み込み、iPod Touch 4Gだけでなく、Apple TV2までjailbreakしてみせた。iPhone Dev-Teamは、SHAtter搭載PwnageToolを、greenpois0nの後にリリースすると公言、Chronicdevチームを挑発した。

*脆弱性(システムクラッシュなど、外部コード侵入の原因となるセキュリティホール)を利用し、jailbreak実行コードを侵入させるプログラムをexploitと呼ぶ。ぶっちゃけ技術的にはjailbreakコードはウィルス、exploitはウィルスを侵入させるプログラムみたいなもんと考えれば分かりやすい。よく出てくるcan’t make it exploitable という説明は、発見された脆弱性に対して侵入手法を確立できないこと。

【今回のお話】

10月8日(日本時間)

.png)

iPhone Dev-Teamは、greenpois0nのリリース時期を10月10日10時10分10秒(GMT、日本時間では同日19時10分)と、発表するところまでこぎつけた。

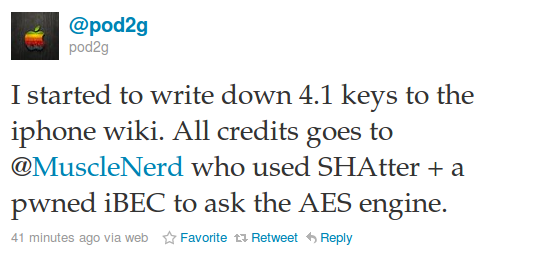

一方、SHAtterがファームウェア・アップデートで修正できない、ブートROM exploitかつ、tethered jailbreak (リブートごとに母艦への接続が必要) であることが判明。これをフルjailbreak状態(untethered)にするために、Spiritを開発したcomexがuserland exploit(OSブート後に侵入を行うexploit)を提供したことも、併せて公表された。

ただし、SHAtter exploitはA4チップ由来の脆弱性に依存するため、greenp0isonの対応機種はiPhone4、iPod Touch 4G、iPad(とApple TV2)に限定されると公表、期待していた旧機種ユーザを落胆させ、不満の数々がtweetでchronicdevチーム関係者に寄せられる。

10月9日(日本時間)

chronicdevがgreenp0isonのリリース日を公表し、各所が祭り状態の最中、とんでもないことが起こった。存在は確認されていたが、休眠状態だったlimera1n.comに、limera1nの予告画像がアップされた。

blackra1nやiPadのリリース時(この際にはgeohotのツールはリリースされなかった) にもgeohotが使った予告画像と酷似しており、背景のテーブルも同一のもののようだ。geohotはブログを非公開にし、twitterアカウントも削除されてしまったのでgeohotから直接情報は全く入ってこない。外から見ていると、まさに暗躍状態だ。

geohotの動きは、chronicdev関係者の苛立ったtweetの数々を通じてのみ伝わってくる。

関係者のtweetから、geohotがgreenp0isonの翌日、10/11にリリースしようとしているlimera1nは、SHAtterとは全く異なるブート ROM exploitを使用している上、SHAtterと同様にtetheredの制限があることがわかる。

10月10日早朝ごろ(日本時間)

しかし、さらに大変なことが起きる。

geohotは、greenp0isonのリリース予定日より1日速く、limera1n RC1 beta1をリリースしてしまう。

.png)

※”zero pictures of my face”が笑わせる。『俺の顔写真は一枚も入ってない』

いきり立つchronic。凄まじい勢いでgeohotを罵るtweet。

1.png)

.png)

cdevwii、p0sixninjaはじめ、greenposi0n開発に関連するハッカー達が罵りの声を上げる。上記を含み、罵詈雑言のツイートの幾つかは、その後削除されており、もう見る事はできない。さらに、limera1nもcomexの手によるuntetherハックを使っている事が判明。

くそっ、geohotは俺たちのuntethered jailbreakを盗んで、最初にリリースしやがった。あの #asshole 野郎め –p0sixninja

notcom、cdevwii、chronicdevアカウントから、

limera1nはgeohotが勝手に出したので使うな。なんか起きても知るもんか

などとlimera1nをこき下ろし始める。しかし、ここでchronicdevチームに取って思わぬ裏切り者のコメント。Comex当人からだ。

問題ない、geohotのリリースは俺が承認したんだ。そうしなければ、当初の問題ありバージョンを、全ての人が使う羽目になったからだ。うーむ。

おそらく、 @chronicdevteam はgreenp0isonでlimera1n exploitを使うしかないだろう。そうすれば我々は何も無駄にしないですむ。リリースは遅れるだろうが。

–comex

出来レースであったかのように、続けてmusclenerdがコメント。

SHAtterは取り下げられたので、最悪のシナリオを避ける事ができた。どうかしらんが、SHAtterは(温存期間中に)もっとブラッシュアップできるかもしれないし。

–musclenerd

さらに、dev-teamのcopumpkinが笑わせる

@chronicdevteam は、SHAtterを使わないという、コミュニティに取って最高の決断をした。未成熟で、エゴイスティックな、どっかの誰かと大違いだ。

–copumpkin

これらのコメントを皮切りに、関係者の態度が急激に軟化する。chronicdevは、geohotのlimera1n exploitをgreenp0isonに移植し、予定になるべく近いタイミングでリリースする事をフォロワーに約束する。

そして、iphone-dev team blogにLimera1n surprise (Limera1nの衝撃) がポストされる。以下に抜粋訳しておく。

jailbreakコミュニティがドラマチックな数日を過ごした後、どこからともなく現れたgeohotがlimera1nをリリースした。

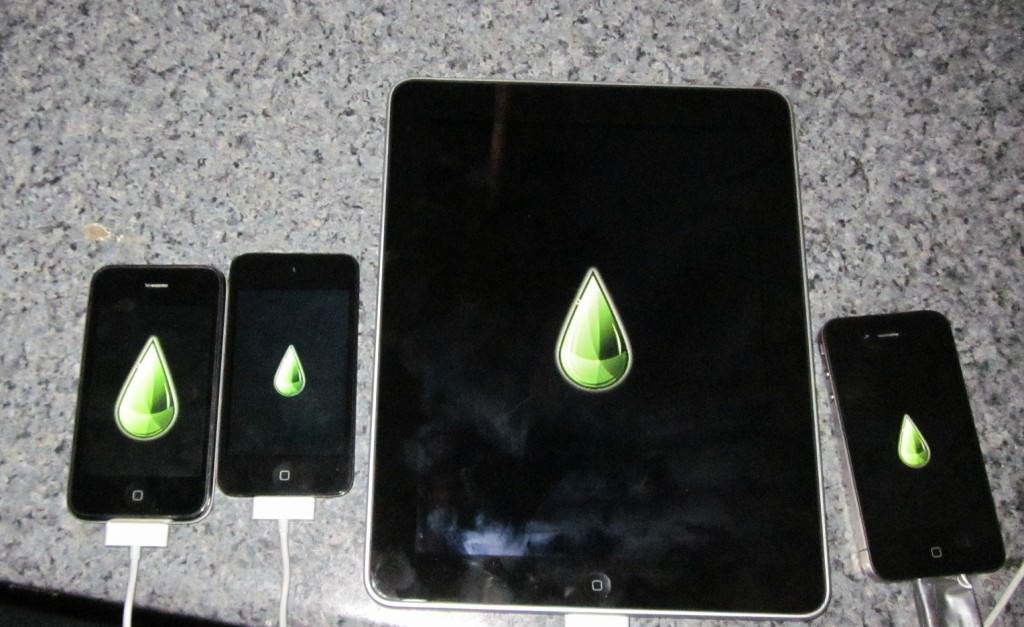

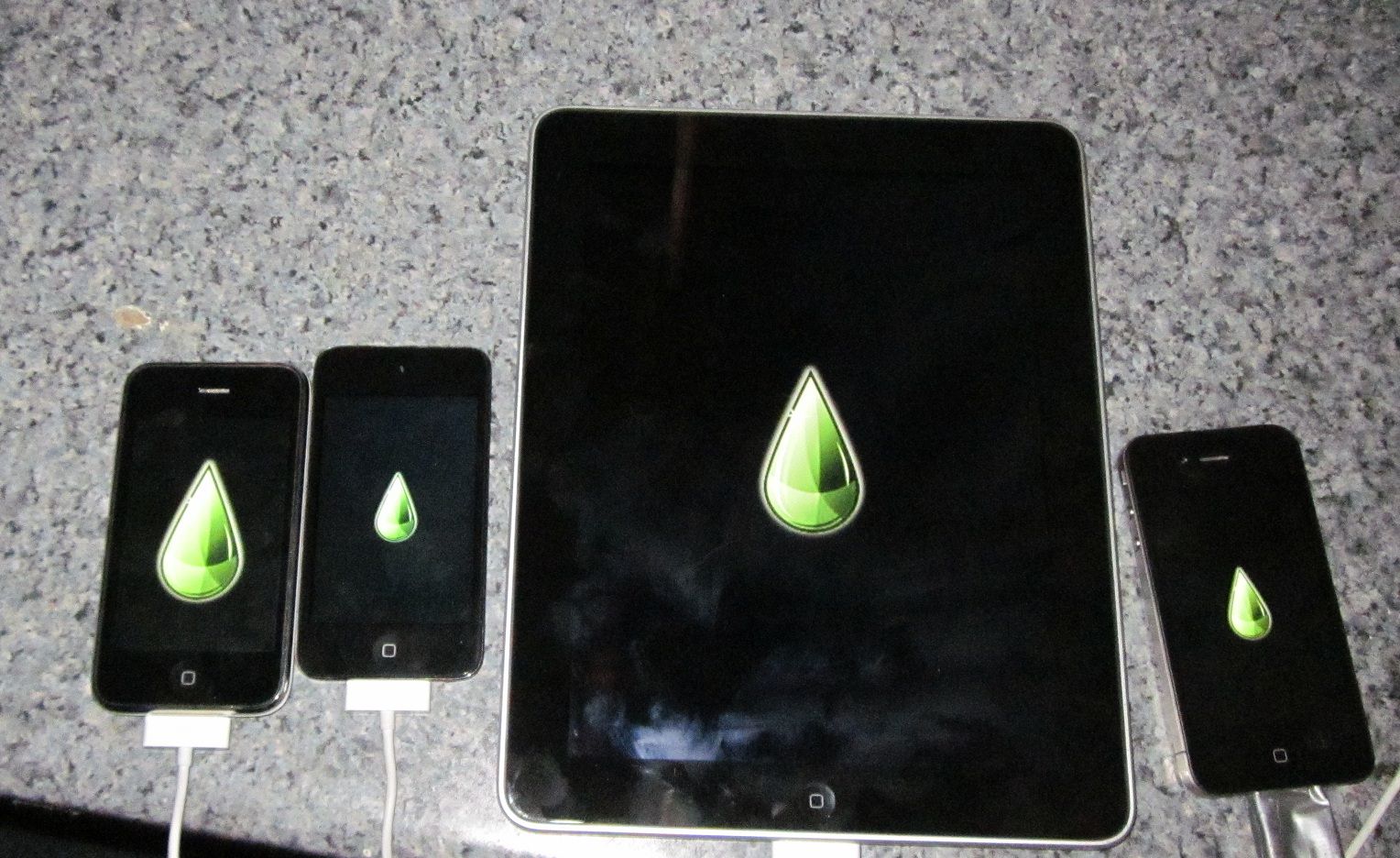

limera1nはブートROMレベルのjailbreakで、iPhone3GS、 iPhone4、 iPod touch 3G、iPod touch 4G、 iPadをサポート、 技術的にはApple TV 2Gすらもjaibreakすることができる。

limera1nはSHAtterとは異なるexploitを使用しており、結果的により多くのデバイスをサポートすることができる。geohotのドラマ仕立てと競争を好むやり方に異論を挟む人も多いだろうが、limera1nの開発をたった1日でやってのける彼の能力は、間違いなく注目すべきものだ。(実際に利用されたexploit自体は、数ヶ月前から持っていたものだが) Comexの功績も称えられるべきものだ。彼が保有しているカーネル・ハックは日々増え続けているが、そのひとつがlimera1nをuntetherにするために使われている。

limera1nのリリースにより、2つのブートROMホールを晒すことは避けられた。(ありがたいことだ!) limera1nが完璧に良好なブートROMホールで脚光を浴びている今、加えてSHAtterをリリースすることは、完璧に無駄なことだからだ。これで、Appleがlimera1nの穴を塞ぐまでSHAtterを温存しておける。

それまでにAppleがSHAtterを塞ぐ可能性は否定できないが、AppleがブートROMに変更をかけた後に利用できる期待ができる。

一方、limera1n exploitを別の手法で導入した、greenpois0n(さらに他のツールも出る可能性がある)にも期待してほしい。greenpois0nは、より多くのテストを重ねてリリースされるだろう。

Limera1nは慎重にはテストされておらず、幾つかの問題を抱えている。Geohotの典型的なやり方は、こういった問題をランニングチェンジで修正し(迅速に)、リリースを重ねて行く。(土曜日の夜の時点で、もう3つのbetaバージョンがリリースされていた!) もしよかったら、問題や解決方法について何でも、dev-team blogのコメント欄に書き込んでほしい。

長くなって根気が尽きたので、Part IIは、皆さんの関心が高ければまた後日まとめます。RT & ブクマぷりーずw

あと、このエントリの細部については随時更新します。あのハッカーの、このコメントが抜けてるぞ!日時が違うぞ、とかtweetとかコメントでいただけたら幸いです。

それまで、ご興味のある方は、関係ハッカーのtweetログを追ってみると面白いかと。私のtwitter listを開けてもらうと、大体の関係者のtweetが原文で読めます。

@Woggieeeeをフォロー

.png)